Bypass Https Dengan Tools sslstrip

Pada hari ini saya akan membahas mengenai cara mensniff atau menyadap jaringan network yang menggunakan protokol https(http+ssl).

Ttapi sebelumnya apa itu https dan apa itu sslstrip?

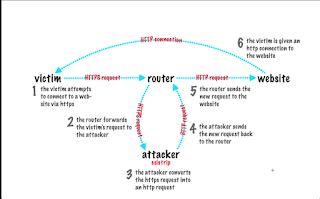

Https adalah merupakan protokol authentifikasi dalam sebuah network yang bejalan pada port 443 dan meruapakan perubahan dari portokol http pada port 80 yang tidak aman digunakan pada proses authentifikasi,protokol ini menggunakan ssl yang merupakan protokol yang memiliki tingkat keamanan sangat tinggi. SSL tidak hanya mengatur tentang enkripsi, namun juga mengatur tentang authentication sehingga SSL tidak rentan terhadap serangan penayadapan(sniffing). SSL menggunakan sertifikat yang memanfaatkan kunci publik dan kunci private sebagai cara untuk melakukan authentication.

Lalu apa itu ssltrip?

Sslstrip sendiri adalah tool untuk melakukan sniffing pada protokol https, dengan maksud untuk menyerang situs-situs yang dilindungi dengan https. SSLStrip sebagai “the person in the middle”, akan mencegah peralihan dari http ke https dengan secara aktif mengubah response dari server sehingga pengunjung akan tetap berada dalam protokol http(byspass).

Nahhh itu dia penjelasan mengenai https dan ssltrip.

Dan berikut cara bagaimana menggunakan ssltrip:

1.Pertama setting ip anda agar bisa forward menggunakan cara berikut,

2.Lalu cari ip gateway dan ip yang akan di jadikan target untuk di sniff,bisa menggunakan tools nmap atau angry ip scanner.

3.buka terminal baru lalu ketikan perintah berikut arpspoof, (-t untuk ip gateway dan -r ip target)

4.jika sudah, buka lagi terminal baru dan ketikan perintah berikut,

5.jika berhasil,maka akan muncul pada file log sslstrip username dan password target yang di sniff seperti berikut,

Kunci keberhasilan dari teknik sniffing ini adalah dari target nya sendiri yang cendurung malas dalam menulis sebuah alamat situs web sehingga dapat dengan mudah terbyspass oleh sslstrip.

Bila pengguna langsung menggunakan https, maka pengguna akan aman dan terbebas dari serangan mitm. Jadi mulai sekarang biasakanlah mengetikkan https:// di URL anda bila ingin mengakses situs yang sensitif.

Sekian tutorial dari saya mengenai cara menggunakan sslstrip di kali linux semoga dapat bermanfaat.

"Salam pentester"

Comments

Post a Comment